Ağ güvenliği firewall tek başına yeterlimi ?

Güvenlik duvarlarının nasıl çalıştığına göz atmamız ve uygulama katmanına karşı Ağ katmanını anlamamız gerekli.Durum denetlenmeli ve durum denetlenme siz güvenlik duvarlarını anlamamız gerekli.

O zaman tarama hizmetleri ,içerik filtreleme,imza tanımlama,bölgelere bakalım modern güvenlik duvarlarında birçok şey bulunmaktadır.

Durum denetlemeli ve durum denetlemesiz güvenlik duvarlarına bakalım.

Pekala durum denetlemesiz güvenlik duvarına bir bakalım : Bu durum trafiğin bir yönden gelmesine ve bir yönden gitmesidir,Ancak bu trafik akışının durumunu kontrol etmez.

Bizim yaptığımız şey trafiğin bir görüşmede dahil olup olmadığına bakmaksızın gelen tarik için planlar hazırlamak ve giden trafik için planlar hazırlamaktır.

Bir istemci ile ağımız var güvenlik duvarım var bu bir durum denetlemesiz güvenlik duvarı.

Şimdi ise burada bir web server ı var ve bazı kötü niyetli kişiler var ,ağıma girmek isteyen fakat hiç birşey beceremeyen kişiler güvenlik duvarımın isteyeceği şu benim istemcim sadece benim web server ım ile konuşacak web server ım benim istemcim ile konuşacak bu bizim normal görüşmemiz. Ancak bunun bir durum denetlemesiz güvenlik duvarı olmasından dolayı varış noktası TCP adresi olarak 80 olan ağıma herhangi birşeyin geldğini gördüğünüz anda bunun içeri girmesine izin verir benim web server ma normal görüşme olsa dahi izin verir çünkü bu bir durum denetlemesiz güvenlik duvarı ve burda olan kötü plan ise eğer burada birileri iletişim kuruyorsa bunlar benim sistemime 80 port 80 üzerinden gele bilir çünkü bu makina hergangi bir durum denetlemesine maruz değil. Güvenlik duvarı işlemin herhangi bir şekil yasal olup olmadığını anlamıyor çünkü bu tip şeyle ile ilgilenmez bu bir durum denetlemesiz güvenlik duvarı.

Not . Durum denetlemesiz güvenlik duvarı bulmak sistemlerde zor şu anda.

Durum denetlemeli güvenlik duvarı : Her yerde mevcut istemciler bu alanda web de gezine bilir , bunlar web server ile konuşa bilir bu basit bir plan ancak halen benim istemciminin web server ile konuşmama izin veriyor ve güvenlik duvarı benim istemciminin web server ile görüştüğünü bildiği için cevabın geldiğine izin veriyor.Eğer ben bu beceriksiz kişi ile görüşmeyi önceden belirlenmiş bir görüşmeye sahip olmasaydım bu kişi istediği şeyi göndermiş olurdu .ancak burada olan görüşme için önceden bir durum denetimi olmamasından dolayı bunun benim belirtiğim görüşmelerden birisi olmamasından dolayı güvenlik duvarında bu bilgiyi engelleyeceğiz ? ve böylece istemciye asla izin verilmeyecektir.

Bu bölge adı verilen güvenlik duvarları bir bölge benim ağımın mantıksal gruplandırılmasıdır . Genel olarak en yeni güvenlik duvarları temel güvenlik biçiminde bölgeler ile çalışır.Eğer trafik iç ağadan dış ağa gidiyorsa bana bir plan verir eğer bunlar bir DMZ bölgesinden iç bölgeye gidiyorsa burada ayrı bir plan vardır.Eğer ben kablosuz bir bölgedeysem dış bölge ile bir iletişim kurmam gerekiyorsa buradada bir plan vardır.O halde bir aygıt üzerinde çoklu portlara sahip ola bilirsiniz ve tüm yeşil portların bir bölgenin üyeri olduğunu göre bilirsiniz.

Burada olan kahve rengi olanlar ise farklı bir bölgenindir. üçüncü bölge için mor bir bağlantı var. Dahili bağlantı harici bağlantı ve bazı kablosuz erişim noktaları ola bilir bu planları oluşturan temel bir yoldur kendi güvenlik duvarımda tüm bu portlara sahip olmama rağmen ve bunların farklı yerlerde olmasına rağmen trafiğin akışının nasıl olacağını tanımlamak için bazı basit olan planlara ihtiyacımız var. Mesela içeriden dışarıya kablosundan DMZ ye bu tek bölge konfigürasyonu bu planlardan yararlanacak olan güvenlik duvarında çoklu arayüzler olduğunu plana katarsak planları oluşturmak için oldukça açık bir yoldur.Bu modern güvenlik duvarlarının yönetimini oldukça kolaylaştırmaktadır.Güvenlik duvarları ve bunların çalışma şekilleri bu günlerde oldukça farzla şekilde bizim etrafımızda değişiyor.

Burada bir kablosuz yaptığı gibi geleneksel olarak düşündüğümüz bir ağ katmanı güvenlik duvarları vardır.Ancak burada uygulama güvenlik duvarları olan en yeni güvenlik duvarları da vardır ve gerçekten farklılıkların ayrıntılarına girmek yerine biz ağ tabanlı güvenlik duvarı uygulama tabanlı bir güvenlik duvarı göstermek istiyorum.

Sol tarafta biz ağ tabanlı güvenlik duvarı var port numaralarına tcp tabanlı ve udp tabanlı port numaralarına göre planları yerleştiriyorum.

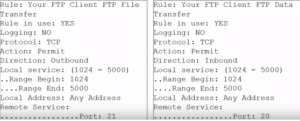

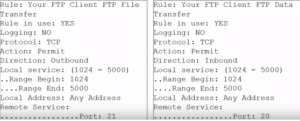

Burada ftp istencim ftp verisini kullana bilir ve ftp ler çoklu port numaralarını kullana bilir bu yüzden çoklu kurallara sahip olmam gerekir ilk kural olarak TCP kullanımı ile ilgili bu port 20 yi kullanarak 1024 ve 5000 aralığına sahip olacak o halde ben port 21 üzerinden bir ftp server na gide bilirim,bu herşeyi basit bir hale getiriyor. Ayrıca FTP ayrıca 20 ve 21 kullanıyor burada zorunlu olan aynı şeyi yapan ayrı bir kurala ihtiyacım var. TCP burada sadece port 20 kullanıyor diğer FTP bağlı olarak bunu kullana bilirim daha fazla izin olacak farklı üçüncü bir kurala ihtiyaç duya bilirim. Şimdi burada ilginç olan sağ tarafta olan FTP izin vermek için tasarlandı ancak port 20 ve port 21 açtığım için herhangi bir uygulama dışarı gitmek için port 20 ve port 21 kullanarak ağımdan geçe bilir. O halde ben sağ tarafı FTP için tasarladım benim tüm güvenlik duvarlarım bunun TCP port 21 tcp port 20 olduğunu bilir.Bunun ötesine geçen başka bir fikir yok bu paketlerinin içerisinde herhangi birşey ola bilir güvenlik duvarı bunun ne olduğunu bilecek şekilde tasarlanmamıştır! çünkü bu ağ tabanlı olan bir güvenlik duvarı. Şimdi uygulama tabanlı güvenlik duvarı isteseydik bu şöyle olurdu paketlerinin içerisine bakarak uygulamanın ne olacağını belirler ve bu kural şunu söylüyor eğer ben ağımın içerisindeysem dışarı çıkmak için FTP izin ver. Bu FTP hangi port numarasını kullandığını ve FTP kaç tane port numarasını kulladığını dikkate almaz.Bizim uygulama tabanlı güvenlik duvarımız doğal olarak FTP nasıl çalışacağını anlayacak şekilde tasarlanmıştır,tüm ayrıntıları anlar.Kuralları oluşturmak için oldukça basit bir yöntemdir. Tüm bunlar olurken tabii ki bizler sahip olunan güvenlik duvarları ile gurur duyuyoruz.Bunlar sayesinde ne olup bittiğini göre biliriz ve sadece FTP ye izin vere biliriz ve port numaraları içinde neler çalıştığına endişe duymamıza neden olmaz.Modern güvenlik duvarlarından çoğu ağ boyu giden trafiği tanımlamak için imzamı kullanır ve verinin ilerleyişi gibi bu paketlerde neler olduğuna bakarlar ve kötü bilgileri de yakalamak isterler ve imza tanımlanması bizim bunu yapmamıza izin verir.

Makinalarda yapılandırılmış antivirüs uygulamalarında imzalara sahipsinizdir.Bunlarda virüslerin üstesinden gelmeye çalışırlar.Bir güvenlik duvarı ile aynı şekilde çalışırlar. Bunlar virüsler,spyware leri yakalamaya çalışırlar kendi içlerinde imzalarını çalıştırmaya çalışırlar.İmzalar çok önemlidir bu imzalar ile güvenlik duvarı uygulamalara izin vere bilir vede durdura bilir o zaman bu uygulamaları çalıştıran bir güvenlik duvarına sahip olmalısınız imzaların güncellediğin`den emin olmalısınız. Bu sayede en son olan olaylardan emin olursunuz.Güncel değilse en son çıkan olaylara karşı savunmasız oluyorsunuz demektir.

içerik filtreleme ağınızda gelen trafiği ve giden trafiğe izin vere bilme engelleye bilme için bir başka yöntem bu uygulama güvenlik duvarlarında oldukça sık bulunmaktadır bu durum genel olarak url filtreleme diye adlandırılıyor. Bu durum insanların belirli web sitelerine erişmesine izin veriyor veya engelliyor.

Örnek şirketlerin bazılarının çalışma saatlerinde bazı sitelere girmesine izin vermeme yasağı kişi sosyal medya adresini girmek isterse bir güvenlik duvarı filtreleme ile engellediğini göre bilir. Bu siteye erişim yoktur veya yasaktır..

Genel olarak bu durumlar içerik güvenlik duvarlarında milyonlarca site aslında hafızadadır.Bu durum aslında belirli içerikli sitelere izin verme isteğidir.Ancak insanların bazı yerlere girmesini istediğini için filtreleme sistemine ihtiyacınız vardır.Bu günlerde güvenlik duvarları url filtrelemenin ötesine gitmektedir.Güvenlik duvarı skype engelleye bilir , Bunlar Bittorent trafiğine baka bilir herhangi bir siteden bir dosya indirmenize izin vermeye bilir veya kısıtlaya bilir.Urlden öte çok farklı olan içerik filtreleme ler vardır, gerçekten kullandığınız her uygulamanın içeriğine bakar ve uygulamalarının bazılarına izin verirken çoğuna izin vermez bunlar bizim güvende olduğumdan emin olmamızı kolaylaştırıp sağlıyor.içerisinde olan trafiği inceleyip içerisinde neler olduğuna baka biliriz bu imzalar bizlere çok yardımcı oluyor bu imzalar virüsleri tarar , spyware araya bilir , güvenlik açıklarını bula bilir bunlar maillere baka bilir mail içeriğinde spam mail içerisinde virüs olup olmadığını göre bilir ve bizlere uyarı verirler.

uyarı olarak şöyle birşey görebilrisiniz

x adlı kişi size mesaj gönderdi fakat mesaj içeriğinde virüs vardır ben virüsü çıkardım geri kalanı ise burada. İşte bu uygulamalar oldukça fazla kullanılır ve işimizi kolaylaştırır.

Şimdi bir kaç soru ile olayı özetleyelim.

Soru : Hangi güvenlik duvarı trafik yönetimi mekanizması (firewall) görüşmenin akışına bağlı olarak trafiği kısıtlar ?

cevap : yazıda bahsettiğimiz gibi iki tane vardı ama sorunun cevabı durum denetmeli güvenlik duvarı.

Soru : Hangi güvenlik duvarı kuralı trafiğin TCP ve UDP port aralıklarını hesaba katar ?

Cevap : Modası geçmiş olan ağ tabanlı güvenlik duvarı

Soru : Güvenlik duvarları virüs , spyware ve güvenlik açıklıklarını nasıl tanımlar ?

Cevap : Sahip olunan güvenlik duvarlarında olan imzalar ile tanımlaya biliriz.

O zaman tarama hizmetleri ,içerik filtreleme,imza tanımlama,bölgelere bakalım modern güvenlik duvarlarında birçok şey bulunmaktadır.

Durum denetlemeli ve durum denetlemesiz güvenlik duvarlarına bakalım.

Pekala durum denetlemesiz güvenlik duvarına bir bakalım : Bu durum trafiğin bir yönden gelmesine ve bir yönden gitmesidir,Ancak bu trafik akışının durumunu kontrol etmez.

Bizim yaptığımız şey trafiğin bir görüşmede dahil olup olmadığına bakmaksızın gelen tarik için planlar hazırlamak ve giden trafik için planlar hazırlamaktır.

Bir istemci ile ağımız var güvenlik duvarım var bu bir durum denetlemesiz güvenlik duvarı.

Şimdi ise burada bir web server ı var ve bazı kötü niyetli kişiler var ,ağıma girmek isteyen fakat hiç birşey beceremeyen kişiler güvenlik duvarımın isteyeceği şu benim istemcim sadece benim web server ım ile konuşacak web server ım benim istemcim ile konuşacak bu bizim normal görüşmemiz. Ancak bunun bir durum denetlemesiz güvenlik duvarı olmasından dolayı varış noktası TCP adresi olarak 80 olan ağıma herhangi birşeyin geldğini gördüğünüz anda bunun içeri girmesine izin verir benim web server ma normal görüşme olsa dahi izin verir çünkü bu bir durum denetlemesiz güvenlik duvarı ve burda olan kötü plan ise eğer burada birileri iletişim kuruyorsa bunlar benim sistemime 80 port 80 üzerinden gele bilir çünkü bu makina hergangi bir durum denetlemesine maruz değil. Güvenlik duvarı işlemin herhangi bir şekil yasal olup olmadığını anlamıyor çünkü bu tip şeyle ile ilgilenmez bu bir durum denetlemesiz güvenlik duvarı.

Not . Durum denetlemesiz güvenlik duvarı bulmak sistemlerde zor şu anda.

Durum denetlemeli güvenlik duvarı : Her yerde mevcut istemciler bu alanda web de gezine bilir , bunlar web server ile konuşa bilir bu basit bir plan ancak halen benim istemciminin web server ile konuşmama izin veriyor ve güvenlik duvarı benim istemciminin web server ile görüştüğünü bildiği için cevabın geldiğine izin veriyor.Eğer ben bu beceriksiz kişi ile görüşmeyi önceden belirlenmiş bir görüşmeye sahip olmasaydım bu kişi istediği şeyi göndermiş olurdu .ancak burada olan görüşme için önceden bir durum denetimi olmamasından dolayı bunun benim belirtiğim görüşmelerden birisi olmamasından dolayı güvenlik duvarında bu bilgiyi engelleyeceğiz ? ve böylece istemciye asla izin verilmeyecektir.

Bu bölge adı verilen güvenlik duvarları bir bölge benim ağımın mantıksal gruplandırılmasıdır . Genel olarak en yeni güvenlik duvarları temel güvenlik biçiminde bölgeler ile çalışır.Eğer trafik iç ağadan dış ağa gidiyorsa bana bir plan verir eğer bunlar bir DMZ bölgesinden iç bölgeye gidiyorsa burada ayrı bir plan vardır.Eğer ben kablosuz bir bölgedeysem dış bölge ile bir iletişim kurmam gerekiyorsa buradada bir plan vardır.O halde bir aygıt üzerinde çoklu portlara sahip ola bilirsiniz ve tüm yeşil portların bir bölgenin üyeri olduğunu göre bilirsiniz.

Burada olan kahve rengi olanlar ise farklı bir bölgenindir. üçüncü bölge için mor bir bağlantı var. Dahili bağlantı harici bağlantı ve bazı kablosuz erişim noktaları ola bilir bu planları oluşturan temel bir yoldur kendi güvenlik duvarımda tüm bu portlara sahip olmama rağmen ve bunların farklı yerlerde olmasına rağmen trafiğin akışının nasıl olacağını tanımlamak için bazı basit olan planlara ihtiyacımız var. Mesela içeriden dışarıya kablosundan DMZ ye bu tek bölge konfigürasyonu bu planlardan yararlanacak olan güvenlik duvarında çoklu arayüzler olduğunu plana katarsak planları oluşturmak için oldukça açık bir yoldur.Bu modern güvenlik duvarlarının yönetimini oldukça kolaylaştırmaktadır.Güvenlik duvarları ve bunların çalışma şekilleri bu günlerde oldukça farzla şekilde bizim etrafımızda değişiyor.

Burada bir kablosuz yaptığı gibi geleneksel olarak düşündüğümüz bir ağ katmanı güvenlik duvarları vardır.Ancak burada uygulama güvenlik duvarları olan en yeni güvenlik duvarları da vardır ve gerçekten farklılıkların ayrıntılarına girmek yerine biz ağ tabanlı güvenlik duvarı uygulama tabanlı bir güvenlik duvarı göstermek istiyorum.

Sol tarafta biz ağ tabanlı güvenlik duvarı var port numaralarına tcp tabanlı ve udp tabanlı port numaralarına göre planları yerleştiriyorum.

Burada ftp istencim ftp verisini kullana bilir ve ftp ler çoklu port numaralarını kullana bilir bu yüzden çoklu kurallara sahip olmam gerekir ilk kural olarak TCP kullanımı ile ilgili bu port 20 yi kullanarak 1024 ve 5000 aralığına sahip olacak o halde ben port 21 üzerinden bir ftp server na gide bilirim,bu herşeyi basit bir hale getiriyor. Ayrıca FTP ayrıca 20 ve 21 kullanıyor burada zorunlu olan aynı şeyi yapan ayrı bir kurala ihtiyacım var. TCP burada sadece port 20 kullanıyor diğer FTP bağlı olarak bunu kullana bilirim daha fazla izin olacak farklı üçüncü bir kurala ihtiyaç duya bilirim. Şimdi burada ilginç olan sağ tarafta olan FTP izin vermek için tasarlandı ancak port 20 ve port 21 açtığım için herhangi bir uygulama dışarı gitmek için port 20 ve port 21 kullanarak ağımdan geçe bilir. O halde ben sağ tarafı FTP için tasarladım benim tüm güvenlik duvarlarım bunun TCP port 21 tcp port 20 olduğunu bilir.Bunun ötesine geçen başka bir fikir yok bu paketlerinin içerisinde herhangi birşey ola bilir güvenlik duvarı bunun ne olduğunu bilecek şekilde tasarlanmamıştır! çünkü bu ağ tabanlı olan bir güvenlik duvarı. Şimdi uygulama tabanlı güvenlik duvarı isteseydik bu şöyle olurdu paketlerinin içerisine bakarak uygulamanın ne olacağını belirler ve bu kural şunu söylüyor eğer ben ağımın içerisindeysem dışarı çıkmak için FTP izin ver. Bu FTP hangi port numarasını kullandığını ve FTP kaç tane port numarasını kulladığını dikkate almaz.Bizim uygulama tabanlı güvenlik duvarımız doğal olarak FTP nasıl çalışacağını anlayacak şekilde tasarlanmıştır,tüm ayrıntıları anlar.Kuralları oluşturmak için oldukça basit bir yöntemdir. Tüm bunlar olurken tabii ki bizler sahip olunan güvenlik duvarları ile gurur duyuyoruz.Bunlar sayesinde ne olup bittiğini göre biliriz ve sadece FTP ye izin vere biliriz ve port numaraları içinde neler çalıştığına endişe duymamıza neden olmaz.Modern güvenlik duvarlarından çoğu ağ boyu giden trafiği tanımlamak için imzamı kullanır ve verinin ilerleyişi gibi bu paketlerde neler olduğuna bakarlar ve kötü bilgileri de yakalamak isterler ve imza tanımlanması bizim bunu yapmamıza izin verir.

Makinalarda yapılandırılmış antivirüs uygulamalarında imzalara sahipsinizdir.Bunlarda virüslerin üstesinden gelmeye çalışırlar.Bir güvenlik duvarı ile aynı şekilde çalışırlar. Bunlar virüsler,spyware leri yakalamaya çalışırlar kendi içlerinde imzalarını çalıştırmaya çalışırlar.İmzalar çok önemlidir bu imzalar ile güvenlik duvarı uygulamalara izin vere bilir vede durdura bilir o zaman bu uygulamaları çalıştıran bir güvenlik duvarına sahip olmalısınız imzaların güncellediğin`den emin olmalısınız. Bu sayede en son olan olaylardan emin olursunuz.Güncel değilse en son çıkan olaylara karşı savunmasız oluyorsunuz demektir.

içerik filtreleme ağınızda gelen trafiği ve giden trafiğe izin vere bilme engelleye bilme için bir başka yöntem bu uygulama güvenlik duvarlarında oldukça sık bulunmaktadır bu durum genel olarak url filtreleme diye adlandırılıyor. Bu durum insanların belirli web sitelerine erişmesine izin veriyor veya engelliyor.

Örnek şirketlerin bazılarının çalışma saatlerinde bazı sitelere girmesine izin vermeme yasağı kişi sosyal medya adresini girmek isterse bir güvenlik duvarı filtreleme ile engellediğini göre bilir. Bu siteye erişim yoktur veya yasaktır..

Genel olarak bu durumlar içerik güvenlik duvarlarında milyonlarca site aslında hafızadadır.Bu durum aslında belirli içerikli sitelere izin verme isteğidir.Ancak insanların bazı yerlere girmesini istediğini için filtreleme sistemine ihtiyacınız vardır.Bu günlerde güvenlik duvarları url filtrelemenin ötesine gitmektedir.Güvenlik duvarı skype engelleye bilir , Bunlar Bittorent trafiğine baka bilir herhangi bir siteden bir dosya indirmenize izin vermeye bilir veya kısıtlaya bilir.Urlden öte çok farklı olan içerik filtreleme ler vardır, gerçekten kullandığınız her uygulamanın içeriğine bakar ve uygulamalarının bazılarına izin verirken çoğuna izin vermez bunlar bizim güvende olduğumdan emin olmamızı kolaylaştırıp sağlıyor.içerisinde olan trafiği inceleyip içerisinde neler olduğuna baka biliriz bu imzalar bizlere çok yardımcı oluyor bu imzalar virüsleri tarar , spyware araya bilir , güvenlik açıklarını bula bilir bunlar maillere baka bilir mail içeriğinde spam mail içerisinde virüs olup olmadığını göre bilir ve bizlere uyarı verirler.

uyarı olarak şöyle birşey görebilrisiniz

x adlı kişi size mesaj gönderdi fakat mesaj içeriğinde virüs vardır ben virüsü çıkardım geri kalanı ise burada. İşte bu uygulamalar oldukça fazla kullanılır ve işimizi kolaylaştırır.

Şimdi bir kaç soru ile olayı özetleyelim.

Soru : Hangi güvenlik duvarı trafik yönetimi mekanizması (firewall) görüşmenin akışına bağlı olarak trafiği kısıtlar ?

cevap : yazıda bahsettiğimiz gibi iki tane vardı ama sorunun cevabı durum denetmeli güvenlik duvarı.

Soru : Hangi güvenlik duvarı kuralı trafiğin TCP ve UDP port aralıklarını hesaba katar ?

Cevap : Modası geçmiş olan ağ tabanlı güvenlik duvarı

Soru : Güvenlik duvarları virüs , spyware ve güvenlik açıklıklarını nasıl tanımlar ?

Cevap : Sahip olunan güvenlik duvarlarında olan imzalar ile tanımlaya biliriz.

Yorumlar

Yorum Gönder